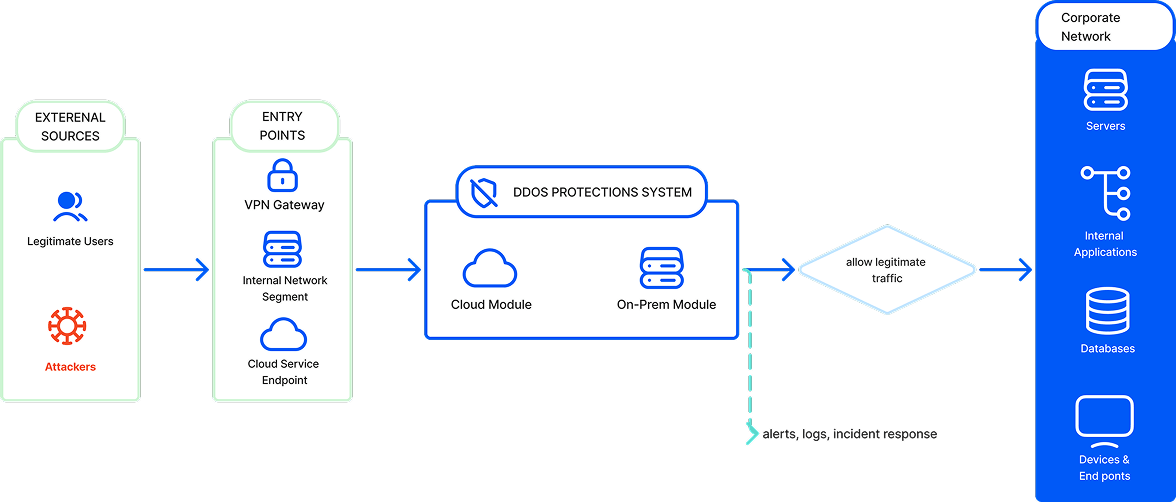

Вредоносные запросы отфильтровываются в реальном времени до попадания в корпоративную сеть, обеспечивая доступ только к легитимному трафику

Система круглосуточно анализирует трафик, выявляя и блокируя подозрительные всплески активности

Позволяет адаптировать защиту под специфические требования бизнеса, сохраняя доступность сервисов для клиентов

Многоуровневая фильтрация - это анализ и блокировка трафика на нескольких уровнях: сетевом (L3), транспортном (L4) и прикладном (L7)

GitHub подвергся крупнейшей на тот момент DDoS-атаке — до 1.35 терабит в секунду. Атака шла через уязвимые Memcached-серверы и привела к временному отключению

Google - крупнейшая экосистема интернет-сервисов и облачных платформ. В 2023 году Google столкнулся с рекордной HTTP-DDoS атакой мощностью 398 миллионов запросов в секунду. Атакующие использовали бот-сети и взломанные прокси создавая огромный поток HTTP-трафика, способный перегрузить региональные дата-центры и вызвать массовую деградацию сервисов.

Данный сайт использует куки для улучшения пользовательского интерфейса. Продолжая использовать сайт, вы даёте согласие на сбор данных.