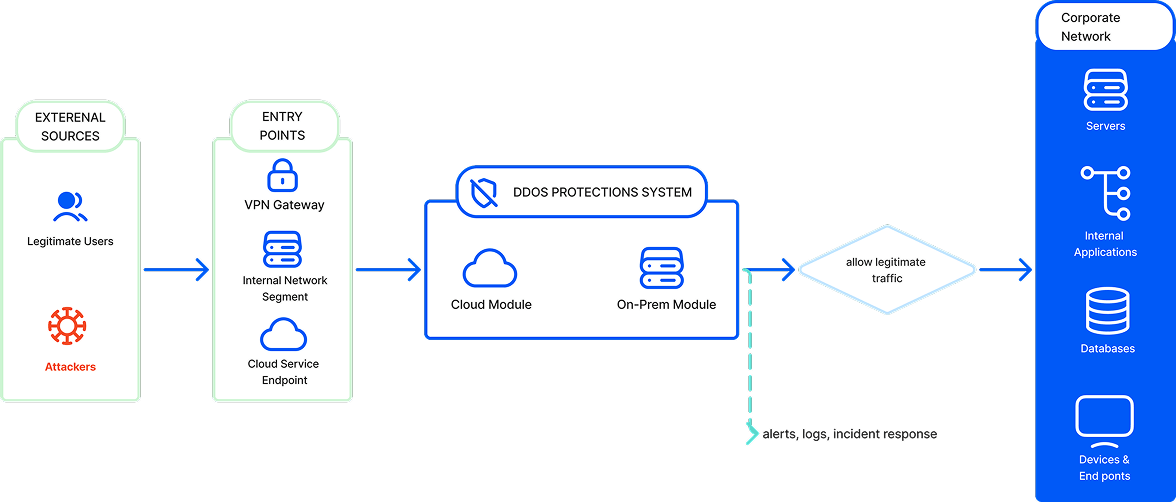

Зиянды сұраулар корпоративтік желіге кіргенге дейін нақты уақытта сүзгіленеді, тек заңды трафикке қол жетімділікті қамтамасыз етеді

Жүйе тәулік бойы трафикті талдап, күдікті белсенділік шыңдарын анықтайды және блоктайды

Клиенттерге қызметтердің қолжетімділігін сақтай отырып, бизнестің нақты талаптарына сай қорғауды бейімдеуге мүмкіндік береді

Көп деңгейлі сүзгілеу — бұл трафикті бірнеше деңгейде талдау және блоктау: желілік (L3), көліктік (L4) және қолданбалық (L7)

GitHub сол кездегі ең ірі DDoS шабуылына ұшырады — секундына 1.35 терабитке дейін. Шабуыл осал Memcached-серверлер арқылы жүрді және уақытша өшіруге алып келді

2023 жылы Google секундына 398 миллион сұраныс қуатымен рекордтық HTTP-DDoS шабуылына тап болды. Шабуылдаушылар бот-желілер мен бұзылған проксилерді пайдаланып, аймақтық дата-орталықтарды шамадан тыс жүктей алатын орасан зор трафик ағынын жасады.